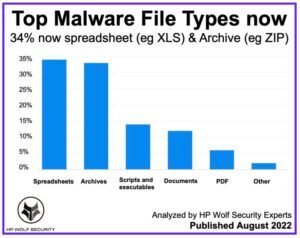

Папулярныя тыпы файлаў шкоднасных праграм – HP Wolf Security прааналізавалі найбольш папулярныя тыпы файлаў шкоднасных праграм, і электронныя табліцы апынуліся на першым месцы.

Новая справаздача апытання паказвае, што электронная табліца з'яўляецца самым папулярным тыпам файлаў са шкоднаснымі праграмамі 34% і 11% павелічэнне пагроз, дастаўленых у архіве.

Wolf Security прапануе комплексную абарону канчатковых кропак і ўстойлівасць, якая пачынаецца на апаратным узроўні і распаўсюджваецца на праграмнае забеспячэнне і сэрвісы.

У справаздачы разглядаюцца прыкметныя пагрозы, тэндэнцыі і метады шкоднасных праграм, выяўленыя з дапамогай кліенцкай тэлеметрыі HP Wolf Security у календары Q2 2022. Асноўныя моманты ўключаюць аналіз рызыкі, якую стварае CVE-2022-30190, уразлівасць нулявога дня, якая ўплывае на інструмент дыягностыкі падтрымкі Microsoft, у тым ліку кампаніі, заўважаныя сярод зламыснікаў, якія выкарыстоўваюць гэты недахоп, і рост ярлыка (ЛНК) файлы ў якасці альтэрнатывы запуску шкоднасных праграм без макрасаў.